Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: как научиться их рандомизировать

Применение в Криптографии

Применение в Криптографии Криптографические подписи: теория на основе хешей

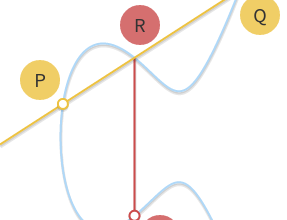

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: разгадка тайны обмена ключами

Поля в Криптографии

Поля в Криптографии Теория ZKP: Инновационный подход к подтверждению знаний

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: использование над рациональными

Теория Эллиптических Кривых

Теория Эллиптических Кривых Атаки по кэшу: Спекулятивное выполнение, как защититься

Криптоанализ и Атаки

Криптоанализ и Атаки Цифровые подписи: Теория подписи на основе эллиптических

Применение в Криптографии

Применение в Криптографии Криптографическая стойкость: как она обеспечивает безопасность

Применение в Криптографии

Применение в Криптографии Погружение в Мир потоковых шифров: как работает генерация

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: Погружение в теорию RSA и

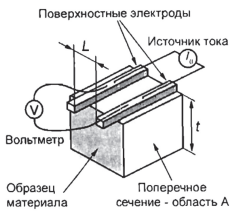

Теория Эллиптических Кривых

Теория Эллиптических Кривых Атаки по электромагнитному излучению (EM Analysis)

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Защита или Уязвимость при Атаках

Применение в Криптографии

Применение в Криптографии Гомоморфное шифрование: понимание глубины цепи и его

Применение в Криптографии

Применение в Криптографии Понятие криптографической примитивности: что такое

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: анализ уязвимостей Меркла-Геллмана

Применение в Криптографии

Применение в Криптографии Погружение в Мир Личных Историй: Как Наши Опыти Формируют

Применение в Криптографии

Применение в Криптографии Инновационный протокол CS: как квантовое распределение

Криптоанализ и Атаки

Криптоанализ и Атаки Хеш-функции: Свойства идеального хеша и их роль в современном

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и